产品功能

1、资产管理与发现

1)资产管理

可对网络中终端、服务器、应用系统、网络设备、安全设备等资产统一管理,包含资产名称、地理位置、资产IP/域名、资产责任人、责任人联系方式等。

2)资产发现

基于主动探测的方式,在保证对目标网络正常业务运行最低限度影响前提下,完成对目标网络全面而快速的探测。内置丰富的指纹库,如操作系统指纹、服务指纹、IP位置库等。

发现网络中存活的资产

发现资产的操作系统类型及操作系统版本

发现资产开启的端口

发现资产开启的服务

发现资产的地理位置

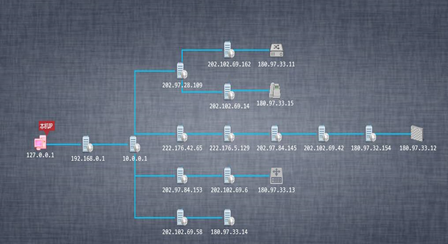

根据探测的结果,生成网络拓扑图:

2、网站监控

1)监控方式

无论WEB服务器使用何种技术架构、使用何种编程语言、使用何种数据库,扫描器只是将WEB服务看做黑盒。它从网站的主页或者用户指定的任何一页开始,遍历所有链接。根据每一页面的特点,使用多种测试参数,对页面进行分析。这些测试参数以 HTTP 请求的形式发送,并通过返回的 HTTP 响应来决定应用中是否存在安全漏洞。

2)监控内容

(1)安全漏洞

全面覆盖OWASP TOP 10漏洞,如注入漏洞(SQL注入、命令注入、链接注入、框架注入等)、跨站漏洞(反射性XSS、存储型XSS等)、 框架漏洞(Struts2、Spring等)、CMS漏洞(Struts2 、Wordpress、 Joomla!等)、其他漏洞(反序列号漏洞、命令执行漏洞、CSRF、弱密码、安全配置漏洞、使用含有已知漏洞的插件等)。

(2)篡改

(1)白名单设置。

(2)图片MD5比较。

(3)页面标题比较。

(4)删除链接提醒。

(5)新链接提醒。

(6)页面相似度阀值设置。

(3)敏感内容

(1)自定义敏感关键字。

(2)身份证信息、银行卡信息识别。

(3)图片文字识别。

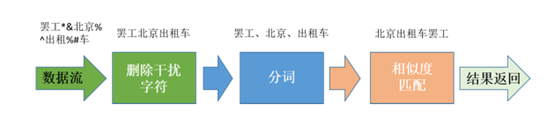

(4)基于分词的语义分析:添加了关键字“北京出租车罢工”,如果页面中出现“出租车北京罢工”、“北#京&出*租车罢工”等也可以被检测到,检测流程如下:

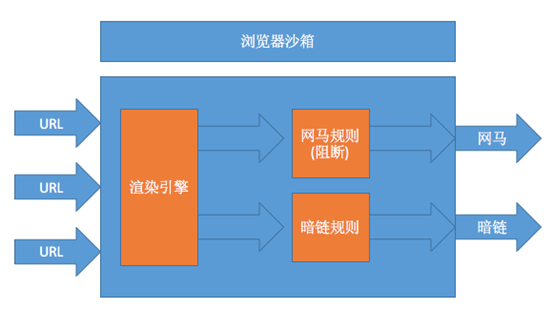

(4)网马和暗链

基于浏览器沙箱,检测框架挂马、图片挂马、暗链等。检测原理如下:

(5)高效爬虫

爬虫是网站监控的核心支撑模块,爬虫爬到URL之后才可以进行进一步的篡改监测、漏洞扫描等操作。

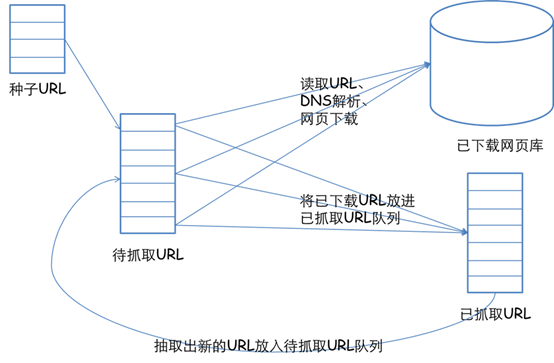

(6)爬虫原理

基于种子URL(即输入的域名)循环爬取其他的子URL,并入库。

3、系统漏扫

系统漏扫模块高效、准确的对网络脆弱性进行评估,提供专业、有效的修复建议。是基于漏洞知识库,通过采集信息、执行漏洞检测脚本对指定的远程计算机系统、应用程序、数据库、WEB服务、网络设备、安全设备的安全脆弱性进行检测。

1)检测对象

(1)操作系统

Windows系列:NT、2000、XP、2003、Win7、2008、Win8、Win10等;

Linux系列:Amazon Linux 、CentOS 、Debian、Fedora、Red Hat、SuSE、Ubuntu等;

Unix系列:AIX、FreeBSD、HP-UX、Solaris等;

Mac OS X。

(2)应用程序

Apache、Tomcat、PHP、Adobe Flash等;

(3)数据库

MSSQL、MySQL、Oracle、DB2等;

(4)网络及安全设备

路由器、交换机、防火墙、负载均衡设备等;

(5)虚拟化设备

Xenserver、EXSI等。

2)检测方式

对目标系统进行远程检测,且支持登录扫描,如SMB登录、SSH登录等。

3)检测内容

(1) 可对操作系统、应用程序、WEB服务器、数据库、网络设备、虚拟化设备等进行扫描;

(2) 漏洞知识库包括将近50000条漏洞规则,覆盖了缓冲区溢出漏洞、拒绝服务攻击漏洞、弱口令、信息泄露漏洞等全部常见漏洞;

(3) 支持安全扫描,保证扫描过程中目标系统正常运行;

(4) 支持对EXSI进行登录扫描。

4、数据库漏扫

1)检测对象

支持所有主流数据库,如:Oracle、MySQL、SQLServer、Infomix、Sybase、达梦、人大金仓、DB2等。

2)检测内容

包含提权漏洞、缓冲区溢出漏洞、访问控制漏洞、SQL注入漏洞、执行权限过大漏洞、访问权限绕过漏洞等几千个检查项。

5、基线配置核查

1)检测方式

(1)Windows:

SMB、Telnet远程检测;

Agent检测(在Windows上运行绿色的客户端检测软件,一键检测)。

(2)Linux、Unix、国产操作系统、虚拟化平台:

支持Telnet、SSH远程检测。

(3)路由交换防火墙:

Telnet、SSH远程检测;

离线检测配置文件:支持上传配置文件进行离线检测。

(4)中间件:

Windows中间件:SMB、Telnet远程检测;

Linux中间件:Telnet、SSH远程检测。

(5)数据库:

支持远程检测。

2)检测内容

(1)系统状态:包含系统端口状态、进程、账号以及重要文件变化的监控。这些内容反映了系统当前所处环境的安全状况,有助于我们了解业务系统运行的动态情况;

(2)安全配置:通常都是由于人为的疏忽造成,主要包括了账号、口令、授权、日志、IP通信等方面内容,反映了系统自身的安全脆弱性;

(3)安全漏洞:是系统自身的问题引起的安全风险,一般包括了登录漏洞、拒绝服务漏洞、缓冲区溢出、信息泄漏、蠕虫后门、意外情况处置错误等,反映了系统自身的安全脆弱性;

(4)安全异常活动:主要是来自于外部的各种因素导致,比如非法登陆尝试、木马后门等都属于安全异常活动,反映了系统当前所处环境的安全状况等。

6、弱口令离线扫描

1)检查对象

(1)支持常见操作系统的安全登录检测。

主流Windows系统(XP/2003 Server/WIN2008/Win 7/win8等);

支持AIX、Solaris系统、HP-UX等;

Linux(Centos、Redhat、suse等);

国产操作系统(红旗、中标麒麟等)。

(2)支持常见数据库,包括Oracle 、DB2、Mysql、SQL Server等检查;

(3)、支持常见中间件,包括常见的TOMCAT、Weblogic等主流服务软件;

(4)支持常见网络及安全设备。

2)检查方式

通过自动获取或者手动上传的方式,获取到口令配置文件,对配置文件解析,获取到其中的口令HASH,通过内置或者自定义的弱口令字典,口令碰撞,发现其中的弱口令。

7、木马病毒检查

1)支持对系统关键目录、全盘进行木马病毒扫描,支持自定义扫描目录;

2)支持发现系统中的木马程序、Rootkit、间谍程序、流氓软件、蠕虫病毒、其它恶意程序等。

8、网站恶意代码检查

1)检查WEB服务器目录路径中ASP、ASPX、JSP、PHP、CSS等是否感染或存在恶意代码;

2)支持IIS、Apache、nginx、weblogic、Websphere、Tomcat等WEB服务器。

9、等保合规检查

依据《信息安全 等级保护检查工具箱技术规范》,在深入分析与研究常见安全漏洞以及流行的攻击技术基础上,通过与漏洞扫描、配置核查模块联动,实现对物理安全、主机安全、网络安全、应用安全、数据库安全等系统及配置检查,实现对信息系统“定级、备案、测评、整改、安全自查和监督检查”全过程的监督管理。

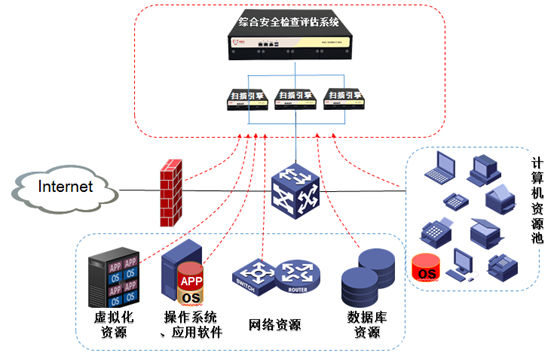

产品部署

1、一体机部署

针对小型网络,可部署一体机综合安全检查评估系统。

2、分布式部署

针对大中型网络,可部署分布式综合安全检查评估系统。

1 review for Cisco