核心功能说明

泰岳安全公司在多年的IAM推广过程中形成了人员、资产、通道三要素的管理思路,并围绕三要素进行Ultra-IAM功能的设计。

Ultra-IAM产品提供了仪表盘、账号管理、资产视图、授权管理、审计分析、策略管理、系统管理、系统维护8个功能模块。

1、人员:与企业IT系统相关维护和使用人员管理

1)人员账号(主账号)管理

Ultra-IAM将人员账号定义为“主账号”,IT资产中的账号定义为“从账号”。Ultra-IAM系统提供从员工入职到离职的全生命周期管理功能,包括入职时的账号创建、在职时的帐号变更、离职时账号删除。

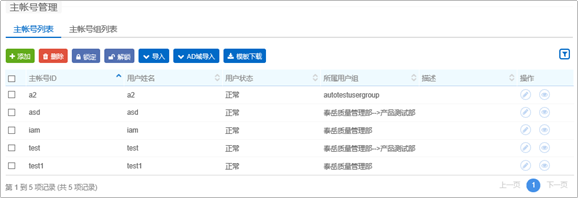

主账号管理模块提供了主账号管理功能与主账号组管理功能。

主账号属性管理功能包括主账号ID、用户姓名、生效日期、有效期、所属用户组、性别等信息的维护;

(1)支持批量添加、删除、修改以及锁定、解锁用户帐号

管理员可以对用户帐号进行批量增、删、改的操作,同时可以批量修改用户帐号状态(锁定/解锁)。

(2)支持帐号自助服务

用户可维护个人信息、自助密码保护、自助密码修改。

(3)支持用户帐号批量导入功能

可通过模板下载Excel格式文件,填写完成后将文件快速导入帐号数据。

可通过配置AD域导入帐号数据。

(4)支持用户密码策略管理

配置密码强度策略,包括密码长度、字母、数字、首字母大小,写、特殊字符密码随意组合等要求,支持配置禁用符号。

配置是否允许密码与账号相同。

配置历史密码次数(重复密码不能连续出现)

(5)支持登录时间策略

配置账号可登录的日期段、时间段(精确到小时)。

规定可登录的IP段、子网掩码。

主账号组管理功能提供了用户组的新增、删除、修改组信息及组成员功能。

用户组信息包括了组名称、隶属关系(定义上级节点)、登录失败策略选择、显示排序功能,通过管理用户组信息可以方便的维护企业组织机构目录。

2)安全认证管理

神州泰岳Ultra-IAM安全认证模块具备高度的可扩展性,用户可根据自身需要选择灵活的认证方式进行组合。

(1)系统默认登录方式为账号、密码组合认证方式。

(2)同时,Ultra-IAM支持与外部认证方式结合,实现以下认证方式:

RADIUS认证

LDAP认证

AD域认证

手机登录(可选购)

2、资产:企业IT系统相关资产管理

1)资产维护管理

Ultra-IAM产品对企业IT资产进行集中接入管理,创建并维护符合企业IT系统实际组织机构、业务运行环境的IT资产基础信息库。资产维护模块提供了资产管理和资产组管理功能。

(1)资产管理

资产管理功能支持资产的批量添加、删除;支持批量导出、导入资产数据(下载Excel模板,填写完成后导入文件)。

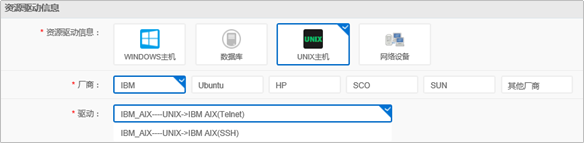

资源驱动信息管理:用户可选择资产类型、厂家、驱动类型(设备类型/型号)。

资源基本信息管理:包括该资源名称、IP、NAT前IP、所属资源组、负责人、版本、所属业务专业、描述。

资源同步管理:支持配置是否自学习账号、资源登录信息(端口、提示符等)。

资源访问信息管理:选择资源访问方式、资源访问协议、客户端类型。

(2)资产组管理

资产组管理功能提供了资产组的添加、删除、修改组信息及组成员功能。资产组信息包括了组名称、隶属关系(定义上级节点)、资产描述。通过管理资产组信息可以方便的建立符合企业实际情况的资产目录。

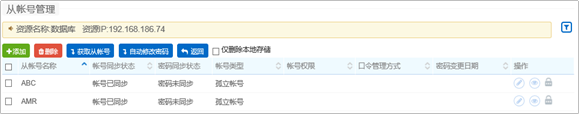

Ultra-IAM产品帮助管理人员快速统一实现资产账号的创建、编辑、删除等功能,实现对资产账号(从账号)的全生命周期管理。

(1)支持批量添加、删除从账号;

可维护从账号名称、分类、配置信息(提示符)。

(2)支持选择资源自动获取从账号;

(3)支持批量自动修改从账号的密码(修改后的密码由Ultra-IAM自动生成复杂字符串组成)

3、通道:架设人与资产之间安全可控的集中访问通道

1)集中的运维与访问门户

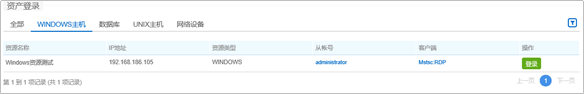

Ultra-IAM为运维人员提供了资产运维门户,将被授权的资产列表进行集中展示,运维人员可以直接点击资产实现单点登录。

2)单点登录管理

用户通过Ultrra-IAM产品的登录页面完成认证以后,即可直接点击访问权限内的资产,无需再次认证。Ultra-IAM平台利用单点登录插件将单点登录资源所需的认证参数传递给客户端侧进行代填,从而完成资源登录。

3)访问工具管理

Ultra-IAM产品内置了虚拟化发布组件,可以将常用的客户端软件进行虚拟化发布给用户使用。目前Ultra-IAM产品的虚拟化客户端软件覆盖了Windows主机、Unix主机、数据库、网络设备4类资产,包括了以下类型:

Windows主机:Mstsc、Radmin-mstsc、

Unix主机:SecureCRT、PuttySSH、VncviewerLinux、FileZilla、xManager、

数据库操作客户端:MysqlFront、WinSQL、SQLWB2005-SQL、QuestCentralFroDB2、PL-SQL/TOAD-SQL/OEMC-SQL、Scview、

网络设备操作客户端:SecureCRT、PuttySSH、FileZilla

4)访问控制策略

Ultra-IAM系统通过配置访问控制策略来实现“哪些人可以执行哪些操作”的用户行为管控。访问控制策略支持包括命令执行控制、文件传输控制、Windows连接控制3类。

(1)命令执行控制策略

支持自定义策略名称、策略类型。

支持自定义基于关键字的黑/白名单策略,实现对特殊指令的阻断/放行。

支持自定义策略适用范围(用户/用户组)。

(2)文件传输控制策略

支持自定义策略名称

配置是否允许文件上传、文件下载、文件重命名、文件删除。

支持自定义策略适用范围(用户/用户组)。

(3)Windows连接控制策略

支持自定义策略名称。

配置是否允许共享本地磁盘、共享剪切板、共享智能卡。

支持自定义策略适用范围(用户/用户组)。

(4)支持自动锁定帐号功能

用户多次登录失败后,平台自动锁定帐号,管理员可配置锁定时间和解锁规则。

(5)支持自定义访问控制策略

管理员可自定义访问控制策略,策略规则包括用户(用户组)、目标设备(设备组)、系统帐号、协议类型、生效时间范围、源IP地址等条件的组合。

(6)支持自定义黑白名单

管理员可自定义操作指令的黑白名单,实现对特殊指令的阻断/放行、告警等管理。

5)访问审计

Ultra-IAM产品内置独立的审计管理模块,集中展示在线会话、历史会话、系统日志信息。用户所有登录和操作行为以及访问控制等详细会话记录能够被审计模块完整的进行记录,可还原操作过程。

(1)在线会话审计

支持通过用户、登录IP、登录时间、目标IP、从账号、操作命令来查询在线会话

支持查看在线会话操作明细

支持查看在线会话图形界面

支持阻断在线会话

(2)历史会话审计

支持通过登录用户、登录IP、登录时间、登出时间、目标IP、从账号、操作命令来查询在线会话

支持查看历史会话操作明细

支持下载历史会话操作明细(图形操作为MP4格式文件、字符操作为TXT格式文件)

(3)系统日志审计

支持通过主账号ID、主账号名称、主账号IP、操作对象、操作时间、结束时间、操作结果(成功/失败)来查询Ultra-IAM系统自身产生的日志。

特点与优势

1、厚积而发,经验积累:Ultra-IAM产品来源于神州泰岳在电信、金融、政府等多个行业用户市场上十余年的4A管理平台研发、部署和推广经验的沉淀。

2、高并发用户、大规模资源接入的支持能力:Ultra-IAM产品采用可扩展的部署架构,通过分级或集群部署,具备高并发用户、大规模资源接入的支持能力。

3、企业员工全生命周期账号管理:Ultra-IAM实现对账号的全生命周期管理,覆盖入职时的账号创建、在职时的账号权限变更、离职后的账号冻结、删除。

4、企业集中的IT维护接入门户:Ultra-IAM为企业提供集中化的IT运维门户,实现了IT资产的集中展示与单点登录,降低登录环节的耗时的同时提高访问过程的安全性;

5、高效、可靠的SSO体验:Ultra-IAM的SSO模块为具有多账号的用户提供了方便快捷的访问途经,使用户无需记忆多种登录过程、用户ID和口令。

6、灵活、便捷、细致的角色与授权管理能力:Ultra-IAM内置授权管理模块,可以对用户、角色和资产进行授权管理,用户可根据企业实际的工作场景来为每个用户分配相应的权限。。

7、丰富的异构资源的管控驱动能力: Ultra-IAM对资源管控驱动能力来自十余年的行业用户项目经验积累,支持目前主流的主机操作系统、网络、数据库等设备,具备不同类型设备的账号管理能力。

8、多协议堡垒主机支持:Ultra-IAM内置多协议类型的堡垒主机,包括包括字符型堡垒、图形堡垒、文件堡垒、数据库堡垒。

9、用户行为实时分析与阻断: Ultra-IAM为企业用户IT访问提供严谨的访问控制通路,完整记录人员操作行为,便于管理人员针对违规操作行为进行阻断。

10、可扩展的部署架构:Ultra-IAM支持分级或集群部署,企业可以根据并发用户数量、资源接入数量对系统灵活的进行扩展部署,满足实际业务需要。

使用场景

1、 简化账号管理工作复杂度

神州泰岳Ultra-IAM全生命周期账号管理能够快速适应人员变化,缩短管理时间,从人员的上岗、职权变更到离岗,只需在一个管理界面下就可以完成其访问系统所需的一切配置,并快速的实现可访问性,这是以一种集中的、统一的方式来管理企业IT系统下的全部人员。

2、 建立和隔离IT维护操作集中区

由于企业运维人员变动和岗位变更等原因,往往存在用户权限过大、权限未及时收回等问题,这为企业的运维安全带来了极大的安全隐患。

神州泰岳Ultra-IAM基于用户、用户组与资产账号之间的授权实现规范化的权限控制;并通过用户、用户组与访问控制策略之间的关联关系实现操作过程的控制。

企业无须再为每个人员在每个IT资源上进行授权,大大降低了管理员的工作强度以及由此造成的安全隐患,并且最重要的是确保人员只能访问其应该的、被准许的企业IT资源,同时根据运维人员的组织机构、人员角色、所辖业务等信息,制定针对性的访问控制策略,实现IT运维操作工作的标准化。

3、 IT维护外包人员管理

为了降低IT运维成本,企业雇佣了大量IT维护外包人员,如何在不影响运维效率的前提下有效开展对外包人员的安全管控成为每个企业必须解决的问题。

神州泰岳Ultra-IAM能够提高人员的身份认证强度,通过绑定认证方式来验证人员身份;细化和强化人员的授权管理,梳理原有IT系统中的账号和权限关系,实现外包人员的权限最小化;实现人员行为全程准确的监控审计,将企业IT系统内的访问行为对应到自然人身上,并从自然人登录的开始到退出以及两者之间的全部人员行为进行记录和审计

4、责任的定位与追溯

随着企业内部信息系统和操作这些系统人员的复杂化,对于维护人员接入维护网络和内部网络,如何保障维护人员对网络内部服务器的权限管理、操作过程的监控及行为审计,事后有技术条实现责任的定位和追溯是企业不得不面对的问题。

神州泰岳Ultra-IAM对于所有通过其系统的访问行为进行记录。产品安全审计模块通过“人”、“事”、“物”的关联分析,实现对安全问题责任的定位和追溯。

产品部署

为了满足不同的用户需求,神州泰岳安全公司Ultra-IAM全系列产品均提供独立部署、分级部署2种部署方式,用户可根据自身特点进行采购部署。

1、独立部署模式

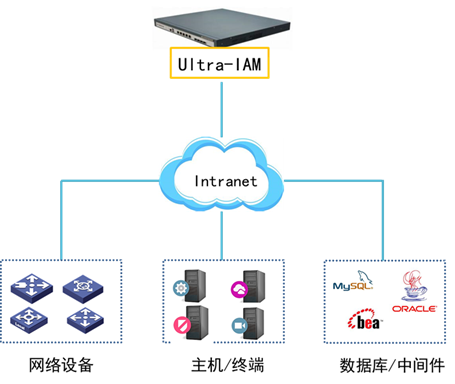

对于网络环境比较简单,设备较为集中的用户,可采用独立部署模式。

这种部署模式将Ultra-IAM设备部署在内网所有网络可达的网段中,管理员用户、普通用户均可在任意位置以WEB页面形式登录集中的运维与访问门户。

独立部署模式示意图如下:

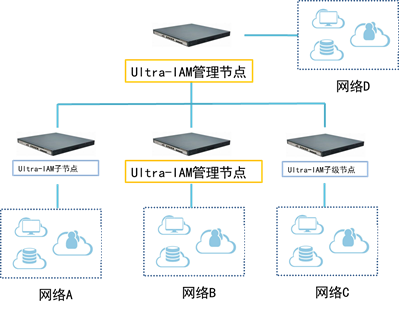

2、分级(集群)部署模式

对于网络环境比较复杂,设备较为分散,或者规模较大企业用户,可使用分级(集群)部署模式实现多层部署分级管理。

Ultra-IAM设备支持N+N的分级集群模式,在集群模式中将1台或多台设备配置为上级节点,上级节点可管理所绑定的下级节点进行任务分发结果上传等工作。通过分级(集群)部署模式,用户可灵活的指定任意一台Ultra-IAM设备为上级管理节点。

分级(集群)部署模式示意图如下:

1 review for Cisco